권도현 | 기자 작성일 2026년 03월 24일

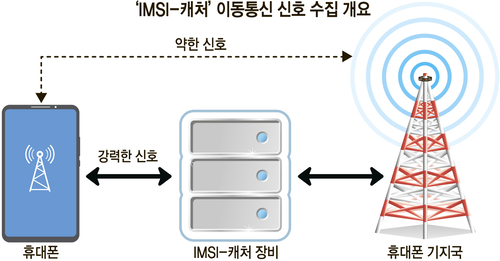

IMSI-캐처의 이동통신 신호 수집 방식을 나타낸 개념도

IMSI-캐처는 정상적인 이동통신 기지국으로 위장해 주변 단말기의 고유 가입자식별번호(IMSI)를 무단 수집하고 통신 데이터를 가로채는 불법 무선 주파수 감청 장비다.

이 장비는 단말기가 신호가 강한 기지국에 우선 접속하는 무선 통신의 특성을 악용한다. 실제 통신사 기지국보다 강한 신호를 송출해 주변 타깃 단말기의 접속을 강제 유도한 뒤, 네트워크 인증 과정에서 암호화되지 않은 평문 상태의 식별자를 획득하거나 중간자 공격(MitM)을 수행한다.

특히 보안이 강한 5G 통신망에 접속된 단말기에 방해 전파를 쏴 암호화 수준이 낮고 망 인증 취약점이 존재하는 2G·3G 망으로 강제 하향시키는 공격 방식을 주로 활용한다. 이를 통해 도청 또는 문자메시지를 탈취해 스미싱, 불법 위치 추적 등 2차 범죄에 악용된다.

과거 군사 및 국가 정보 기관의 감시 목적으로 2003년 처음 개발·상용화됐으나, 최근 소프트웨어 정의 무선장비(SDR) 기술 발전으로 장비 제작 진입 장벽이 크게 낮아졌다. 해외 온라인 등에서 비교적 저렴한 비용으로 장비 및 부품이 유통되면서 민간 영역의 사이버 범죄와 산업 스파이 활동을 위한 주요 보안 위협으로 부상했다.

국제이동통신표준화기구(3GPP)는 이에 대응하기 위해 5G 단독모드(SA)부터 IMSI 보안 표준을 대폭 강화했다. 가입자 고유 식별자를 타원곡선암호(ECIES) 방식으로 암호화하는 'SUPI' 체계를 의무화해 식별자 탈취 시도를 원천 차단한다. 국내 이통사는 IMSI-캐처 위협에 대응하기 위해 망 인증 체계 고도화 및 5G SA 전환을 추진하고 있다.